Il dark web – in particolare gli hidden services della rete Tor – permette un sostanziale anonimato, impedendo ai visitatori di conoscere i dettagli dei siti web cui accedono e ai siti web di conoscere i dettagli dei visitatori. Se però tali siti forniscono ai visitatori la possibilità di versare del denaro e se tali versamenti vengono realizzati tramite la rete Bitcoin, l’anonimato rischia di sfumare.

E’ quello che ha dimostrato il ricercatore Husam Basil Al Jawaheri del College of Engineering dell’Università del Qatar nella Tesi da lui redatta per il Master of Computing, disponibile gratuitamente online [WBM], nella quale è riuscito a risalire ai dettagli di un centinaio di utenti che si nascondevano dietro ai servizi anonimi di hosting offerti dal dark web tramite gli hidden services della rete Tor.

Il ricercatore ha scaricato, tramite crawling massivo, 1.500 pagine web ospitate nella rete anonima Tor – incluse alcune pagine di pagamento del riscatto richiesto dai ransomware – ricercando al loro interno gli indirizzi bitcoin pubblicati dagli autori e raccogliendone un centinaio. Si consideri che buona parte dei servizi anonimi presenti nel dark web pubblica, nella home page, gli indirizzi cui possono essere inviate le donazioni, come si può notare ad esempio nella homepage dell’onion service The Pirate Bay acquisita durante la redazione del presente articolo.

Contemporaneamente, ha esteso il crawling anche al clear web scaricando 5 miliardi di tweet su Twitter e le pagine del forum Bitcoin Talk, identificando circa 55.000 identità associabili a specifici indirizzi bitcoin (che ha reso pubblicamente scaricabili da questo link). I forum come Bitcoin Talk permettono, infatti, agli utenti di pubblicare i loro profili includendo anche i loro indirizzi bitcoin (es. per donazioni, pagamenti, firma di messaggi, etc…) come si può notare dalla seguente immagine prelevata dalla tesi del ricercatore.

A questo punto, lo studente non ha dovuto fare altro che mettere in correlazione gli indirizzi trovati nel dark web, quelli scaricati da Twitter e Bitcoin Talk legandoli tra di loro tramite le transazioni tra indirizzi e wallet Bitcoin ricostruite tramite blockchain intelligence. Per estendere la portata dell’analisi, hanno ampliato gli indirizzi bitcoin tramite clusterizzazione dei wallet, acquisendo in questo modo ulteriori indirizzi in possesso degli utenti identificati tramite Twitter e Bitcoin Talk e presenti nelle pagine .ONION della rete Tor. Per ridurre i falsi positivi, hanno eliminato i wallet nei quali è stato possibile rilevare attività di money laundering tramite mixer, tumbler e servizi come CoinJoin.

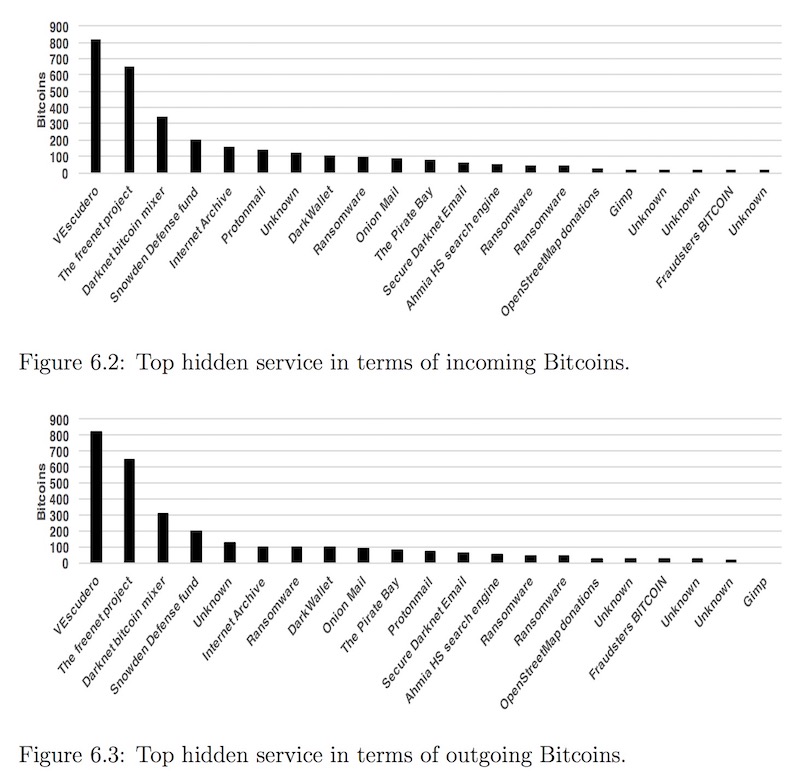

Una volta identificati gli utenti, il ricercatore ha proceduto con la ricostruzione dello storico delle loro transazioni ricavabili pubblicamente dalla blockchain, per calcolare gli importi spesi, quelli trasferiti e la durata degli hidden service.

In conclusione, il ricercatore ha ottenuto informazioni circa l’identità di 81 utenti unici di diversi siti web presenti nel dark web sugli hidden service, inclusi The Pirate Bay e WikiLeaks. Tramite clusterizzazione degli indirizzi e dei wallet bitcoin, il numero di utenti è salito a 125. Analizzando alcuni specifici casi, il ricercatore ha smascherato alcuni utenti dell’hidden service The Pirate Bay, scoprendo persino la loro posizione geografica ed età. Anche per Silk Road l’analisi è stata proficua ed ha portato all’identificazione di diversi utenti, uno dei quali si è rivelato persino essere un tredicenne.

Per concludere, citiamo una frase significativa riportata più volte nel corso della tesi del ricercatore: “Bitcoin addresses should always be assumed compromised, as they can be used to deanonymize users“, gli indirizzi Bitcoin dovrebbero sempre essere considerati compromessi, perché possono essere utilizzati per deanonimizzare gli utenti.